网站稳定运行及用户信息安全易受安全漏洞的严重影响,因此,迅速发现并上报这些漏洞是确保网站安全的重要环节。下面,我们将通过具体实例来详细阐述这一点。

漏洞概述

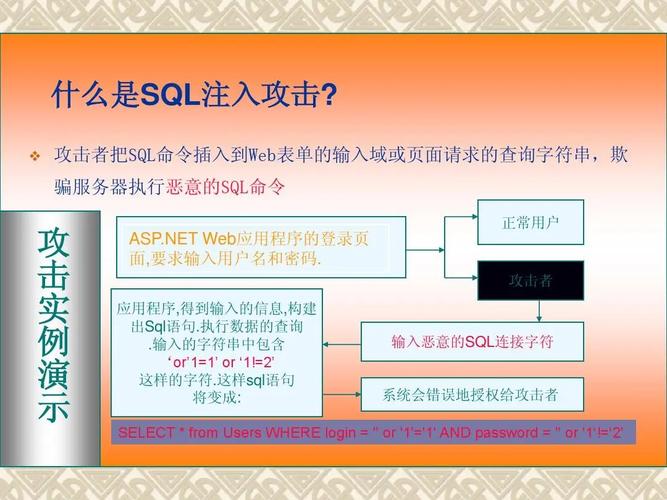

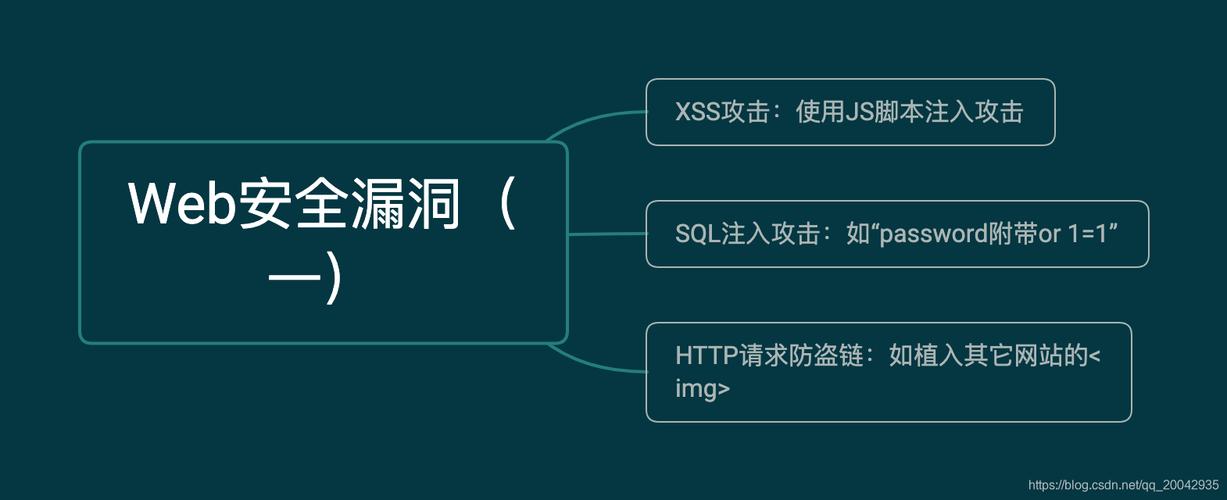

近期在对网站进行安全检测的过程中,我们发现了不少安全隐患。如果不立即处理这些漏洞,网站可能会遭受严重损害。例如,存在SQL注入风险,黑客能够通过编写有害的SQL指令,非法获取网站数据库里的关键数据。此外,还有跨站脚本攻击(XSS)的问题,这会让黑客在用户的浏览器上运行恶意代码,进而盗取用户的个人信息。

影响分析

网站存在安全漏洞会给网站本身及用户带来负面影响。对于网站来说,数据泄露可能引发商业机密泄露,损害企业信誉,并造成经济损失。对于用户而言,个人信息可能遭受恶意利用,账户被盗用,从而损害用户利益。比如,购物网站用户信息泄露,会使用户面临垃圾邮件和诈骗电话的侵扰。在开展网站建设()的过程中,必须关注并强化安全防范措施。

漏洞详情

网站登录页面上存在SQL注入的安全隐患,黑客能够通过输入框注入有害指令,从而规避身份验证。实验结果表明,在用户名输入区域输入特定的指令,便能顺利进入网站管理后台。此外,留言板模块也发现了XSS漏洞,黑客通过发布含有恶意脚本的留言,其他用户浏览这些留言时,恶意脚本便会在他们的浏览器中自动执行。

解决方案

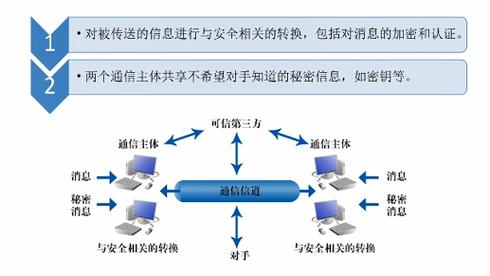

在处理SQL注入风险时,必须使用参数化查询技术,以此阻断有害的SQL指令被执行。此外,对用户提交的数据要进行细致的筛选和核实,确保不会有非法字符混入。至于XSS漏洞的防范,必须对输出内容进行编码,把所有特殊字符替换成HTML实体,以防止恶意脚本在用户浏览器中运行。在进行网站搭建()的过程中,应当预先采取以下安全措施。

后续建议

定期执行安全漏洞的扫描和评估工作,以便尽早发现并解决可能存在的安全隐患。同时,对员工进行安全意识的教育和培训,增强他们对安全风险的辨识能力,减少因操作不当引发的安全漏洞。另外,构建应急响应体系,以便在安全事件发生时能够迅速作出反应。当大家遇到网站安全漏洞时,通常会优先考虑哪种处理方法?